Phishing – bądź czujny!

Najprostszym i najskuteczniejszym typem ataku oszustów jest phishing. Najczęściej wykorzystywane metody działań opierają się o kanały komunikacji e-mail, www, sms, a także rozmowy telefoniczne.

Wiedza organizacji i ludzi w kwestii bezpieczeństwa jest coraz większa. Wymusza to na atakujących uruchomienie nowych mechanizmów. Dziś e-mail wysłany z „dziwnego” adresu o niespójnej treści jest przechwycony przez program antywirusowy lub system antyspamowy. Sms o bajońskiej wygranej lub nieznajomy głos w słuchawce telefonicznej nie przykuwają już naszej uwagi.

Zagrożenia nie ma? Jest! Lepiej ukryte i spersonalizowane dlatego musisz być czujny.

Kryzys jest idealną sytuacją do wykorzystania socjotechnik w osiągnięciu zamierzonych celów.

Człowiek jest najsilniejszą, a zarazem najsłabszą stroną bezpieczeństwa IT.

Sytuacja, w której świat został zaskoczony koronawirusem jest sprawdzianem wiedzy, procedur oraz postępowania w kryzysie. Nie zrzucaj odpowiedzialności za bezpieczeństwo na najlepszy, najdroższy firewall bo wystarczy, że klikniesz link, a możesz zatrzymać Twoją organizacje. Wiedza o problemie oraz odpowiednie zachowanie jest najlepszym zabezpieczeniem.

W głowie rodzi się myśl to nie mój problem, przecież nie mam dostępu do kont firmowych, poufnych informacji. Masz coś równie cennego, są to adresy e-mail, numery telefonów, zdjęcia osób które mają dostęp do tych danych. Tak, to już wystarczy żeby uruchomić atak phishing-owy. Proceder ten rozciągnięty jest w czasie. Planowany jest na tygodnie, miesiące co kłóci się z wyobrażeniem typowego ataku hakerskiego. W jaki sposób użyć tych danych napiszę w dalszej części.

Czas na atak.

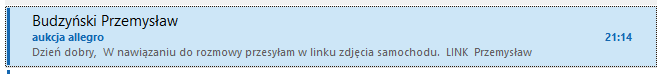

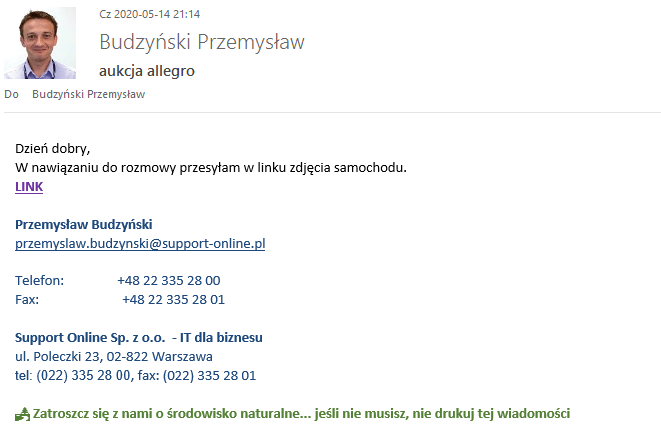

Wysyłam do Ciebie (siebie) e-mail, widzisz go tak.

Przykład ataku phishingowego

Jest to zwyczajny mail i raczej nie budzi podejrzeń poza „Dzień dobry” o 21:14.

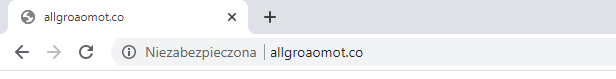

Teraz wystarczy tylko kliknąć.

Kliknąłeś i otworzyła się strona bez zdjęć ani prośby o podanie loginu i hasła.

Zamykasz przeglądarkę, antywirus nie wyświetla komunikatu o infekcji. Komputer pracuje tak jak zwykle. Tym czasem w tle wykradane są informacje o Twojej organizacji (adresy e-mail, numery telefonów komórkowych, stacjonarnych, loginy do komunikatorów). Teraz atakujący ma informacje na temat struktury organizacji, wie kto jest Prezesem Zarządu a kto Główną Księgową. Wie również jak sformatować fałszywy email z odpowiednią stopką i podpisem.

Cel osiągnięty! Oszust podszyje się pod Prezesa i może wysłać e-mail do Księgowej z prośbą o szybki przelew.

Zaprezentowany przykład jest jedną z wielu technik ataku phishingowego. Jest wiele innych form na wydobycie danych firmy. Przykładowo możesz w fałszywej wiadomości kliknąć w link i zostać przekierowany do strony internetowej łudząco podobnej do oryginalnej. Dane logowania, które tam podasz, przechwycą oszuści.

Skala problemu

Według badania przeprowadzonego w 2019 roku przez naukowców z Politechniki Wrocławskiej wynika, że 45% osób korzystających z bankowości elektronicznej w Polsce jest najbardziej narażonych na ataki w sieci.

Od stycznia do marca 2020 Google zarejestrował wzrost tworzonych stron pod atak typu phishing o 350%.

W trosce o bezpieczne funkcjonowanie organizacji należy zabezpieczyć się w możliwie najlepszym stopniu. Podstawą jest świadomość o istniejącym problemie oraz odpowiednia infrastruktura IT.

Aby podnieść świadomość pracowników zachęcamy do zapoznania się z naszą ofertą - SZKOLENIE Z CYBERBEZPIECZEŃSTWA. Podczas szkolenia zwracamy uwagę na kluczowe zagadnienia, które pomagają zwiększyć świadomość odporność na cyberataki.

Ciekawym elementem są również testy phishigowe - więcej na ten temat znajdziecie na naszej stronie www.phishingstop.pl.

Zachęcamy do organizacji szkoleń w firmach, gdyż nieświadomy pracownik może być łatwym celem dla cyberprzestępców.

our

support.

An IT company, or IT firm, deals with information technology in a broad sense. This includes, among other things:

- Software design and development: An IT company can create custom applications for other companies or software products for the mass market. Depending on their specialization, these can include mobile applications, desktop applications, web applications, or embedded systems.

- Consulting services: An IT company often provides experts to advise on implementing new technologies, optimizing business processes, or selecting appropriate technological solutions.

- Cloud solutions: Many IT companies specialize in implementing and managing cloud solutions, such as data storage, application hosting, and data analysis platforms.

- IT security: Protection against cyberattacks, security audits, implementing security policies, and network monitoring are just some of the IT companies' responsibilities in this area.

- IT infrastructure management: In this area, a company may manage servers, databases, networks, and endpoints.

- Technical Support and Service: An IT company may provide support for its own products or general IT support for other companies, managing their technology on a daily basis.

- Training: Many IT providers also offer training in software use and secure technology use.

- Hardware Solutions: Some IT companies may also provide and configure computer, server, or network hardware.

Depending on their specialization and size, an IT company may offer one, several, or all of the above solutions. When choosing a provider, it's important to thoroughly understand their services and tailor them to your individual needs.

At Support Online, we have been supporting companies for years with

- comprehensive user support (both on-site and remotely),

- we service computers, phones, tablets, and related network issues,

- we specialize in server administration: Windows, Linux/Unix,

- we support virtualizers such as KVM, Hyper-V, VMWare, and Proxmox,

- we support cloud services, particularly solutions such as Azure, Microsoft 365, and AWS,

- we monitor servers and devices on the internet,

- we consult on development, DRP, and support the stability of your business in the IT layer.

If you're looking for a good IT company, Support Online is the right place to grow your business.

It's worth using an IT company like Support Online when:

- You plan to implement new technologies or software in your company.

- You need specialized technology consulting.

- You want to optimize existing IT processes.

- You struggle with digital security issues.

- You need support in managing your IT infrastructure.

- You lack internal resources or expertise to implement certain technology projects.

Using external IT experts can bring benefits in terms of saving time and resources, and ensuring high-quality solutions.

Hiring an IT company like Support Online offers several key benefits over an IT freelancer:

- Support from the entire team: An IT company has a full team of specialists, from DevOps specialists and Cyber Security Specialists to IT Helpdesk Specialists, who possess diverse skills and experience, enabling faster problem resolution and the implementation of more complex projects.

- Reliability and stability: IT companies have an established reputation and track record, which can translate into greater reliability and stability of services.

- Maintenance and support: An IT company can offer service contracts, warranties, and after-sales support, which may be more difficult to obtain from an individual freelancer.

- Resources: Companies have access to more resources, tools, and technologies that can accelerate and improve project execution.

- Long-term availability: The risk of a freelancer disappearing or changing careers is greater than the risk of a well-established company going out of business.

However, it's worth noting that the choice between a company and a freelancer depends on your specific needs and situation. If you value peace of mind and a quick response to unexpected problems, it is worth choosing an IT company such as Support Online.

Partnering with IT Support Online offers the following advantages:

- Professional IT outsourcing: The company guarantees high-quality IT outsourcing services for businesses of all sizes.

- Comprehensive IT support: IT Support Online provides comprehensive IT support that meets the diverse needs of businesses.

- Saves time and money: With our support, clients can focus on their core business activities while reducing the costs associated with information technology management.

- Serving a diverse range of businesses: The company specializes in serving both small and medium-sized enterprises and large corporations, demonstrating its flexibility and ability to adapt to diverse client needs.

- Leadership in IT outsourcing: The company is recognized as a leader in IT outsourcing, particularly in the Poznań and Warsaw regions.

By partnering with our company, IT Support Online, businesses can count on a high standard of service and professionalism at every stage of the relationship.