Jak wykonać test penetracyjny? Case study na przykładzie skanera podatności NESSUS

W ostatnich latach na popularności zyskało złośliwe oprogramowanie typu ransomware. Do najpopularniejszych należy WannaCry. To groźne oprogramowane może zaszyfrować dyski twoich maszyn i żądać okupu za deszyfrator. Taka właśnie sytuacja spotkała wiele firm w roku 2017, kiedy zainfekowane zostało ponad 300 000 komputerów w 99 krajach. Okupu żądano w 28 językach w tym w polskim. WannaCry wykorzystuje exploit o nazwie EternalBlue do atakowania systemów Windows.

W ostatnich latach na popularności zyskało złośliwe oprogramowanie typu ransomware. Do najpopularniejszych należy WannaCry. To groźne oprogramowane może zaszyfrować dyski twoich maszyn i żądać okupu za deszyfrator. Taka właśnie sytuacja spotkała wiele firm w roku 2017, kiedy zainfekowane zostało ponad 300 000 komputerów w 99 krajach. Okupu żądano w 28 językach w tym w polskim. WannaCry wykorzystuje exploit o nazwie EternalBlue do atakowania systemów Windows.

W ataku ucierpiały takie firmy jak Telefonica, Fedex, Deutsche Bahn, brytyjska służba zdrowia i wiele innych. W samej Rosji zainfekowanych zostało ponad 1000 komputerów w ministerstwie spraw wewnętrznych, agencji zarządzania sytuacjami kryzysowymi oraz przedsiębiorstwie telekomunikacyjnym MegaFon. Do dzisiaj zdarzają się takie incydenty. Mimo iż dostawcy oprogramowania wypuszczają aktualizacje, do dzisiaj zdarzają się takie incydenty. Exploity są modyfikowane i wciąż są aktualnym zagrożeniem.

Cyberataki zdarzają się od dawna. Nie pozwól alby twoje urządzenia stały się częścią botnetu. Jeden z najpopularniejszych ataków DDoS w historii odbył się w 2016 roku za sprawą armii botów Sieć botnetów zbudowana została w oparciu o szkodliwy malware o nazwie Mirai (z japońskiego przyszłość). Nie zabezpieczone urządzenia Internetu rzeczy oparte o system Linux, zostały zainfekowane na dużą skalę przez Mirai.

Następnie szukały podobnych urządzeń w sieci żeby powiększyć liczbę botów. Liczba urządzeń stale rosła i czekała na instrukcje. 21 października 2016 roku zostały użyte w ataku DDoS na infrastrukturę DNS firmy Dyn, która w konsekwencji została przeciążona i odmówiła działania. W Stanach Zjednoczonych zostały odcięte globalne serwisy internetowe takie jak PayPal, Netflix, Spotify, Reddit czy The New York Times. Więcej na ten temat przeczytasz pod linkiem Cyberatak na Dyn.

Na temat podatności LOG4SHELL głośno było pod koniec roku 2021. Wtedy ujawniono lukę w bibliotece LOG4J, która to pozwalała na zdalne wykonywanie kodu, przekierowanie zapytania za pomocą protokołu LDAP do przygotowanego exploita, a w konsekwencji przejęcie maszyny. Więcej na ten temat możesz przeczytać w artykule pod linkiem LOG4SHELL.

Powyższe przykłady pokazują jak ważną rolę spełnia świadomość administratorów, odnośnie prawidłowego zabezpieczenia oraz ciągłego audytowania infrastruktury IT. Niemalże codziennie w Internecie publikowane są informacje odnośnie nowo wykrytych podatności w oprogramowaniu przeróżnych producentów.

Nessus jest jednym z najpopularniejszych narzędzi wspierających administratorów IT. Jeśli zastanawiasz się jak Nessus może pomóc w Twoich codziennych obowiązkach w dziale IT, przeczytaj dalszą część artykułu.

Test penetracyjny krok po kroku

Oprogramowanie skanera możesz pobrać ze strony producenta www.tenable.com. Wersja bezpłatna czyli Essentials pozwala na sprawdzenie narzędzia i wykonanie do 16 skanów konkretnych adresów IP. Jeśli zdecydujesz się na zakup, dostępne są dwie wersje Profesional (dla PenTesterów i praktyków bezpieczeństwa) oraz Expert (dla developerów i wymienionych wcześniej).

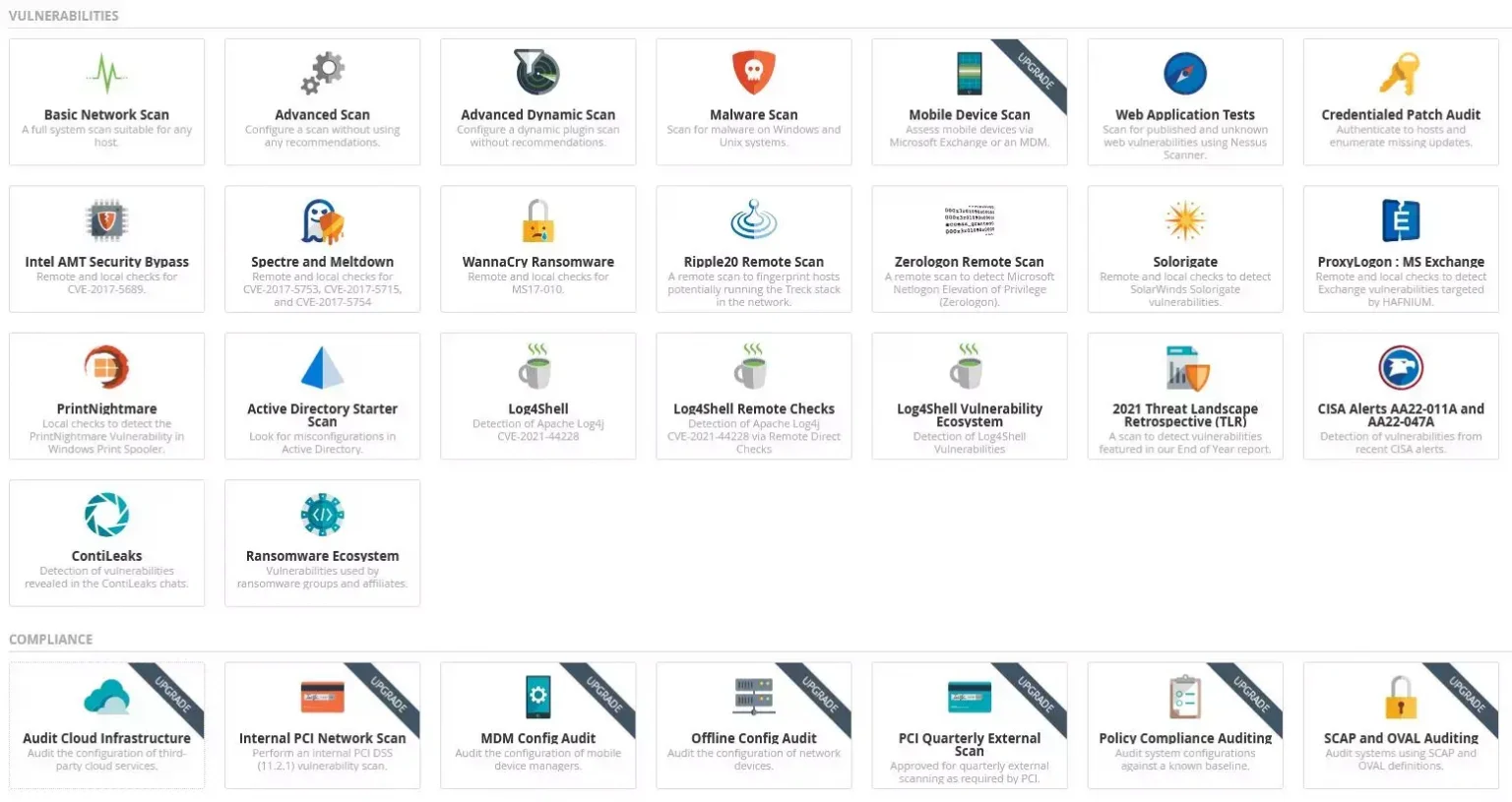

Nessus dostarcza 22 skany podstawowe (bezpłatne) oraz 8 po wykupieni licencji. Do najciekawszych należą: skan urządzeń mobilnych, audyt chmury czy konfiguracji MDMa.

Możliwości skanera Nessus w kafelkach

Po wybraniu dowolnego typu skanu masz możliwość wprowadzenia podstawowych danych takich jak zakres skanowanych adresów IP, nazwy czy opis. Możesz określić w jaki sposób i w jakim zakresie będą wykrywane hosty, skanowane porty i serwisy.

Możesz określić zakres raportu końcowego oraz w zakładce „zaawansowane” zadeklarować zachowania skanera w przypadkach szczególnych. Możesz podejrzeć z jakich pluginów będzie korzystał skaner i dodać hasła dostępowe do skanowanych hostów. Powyżej znajdziesz ikony z wybranymi typami skanów do wyboru.

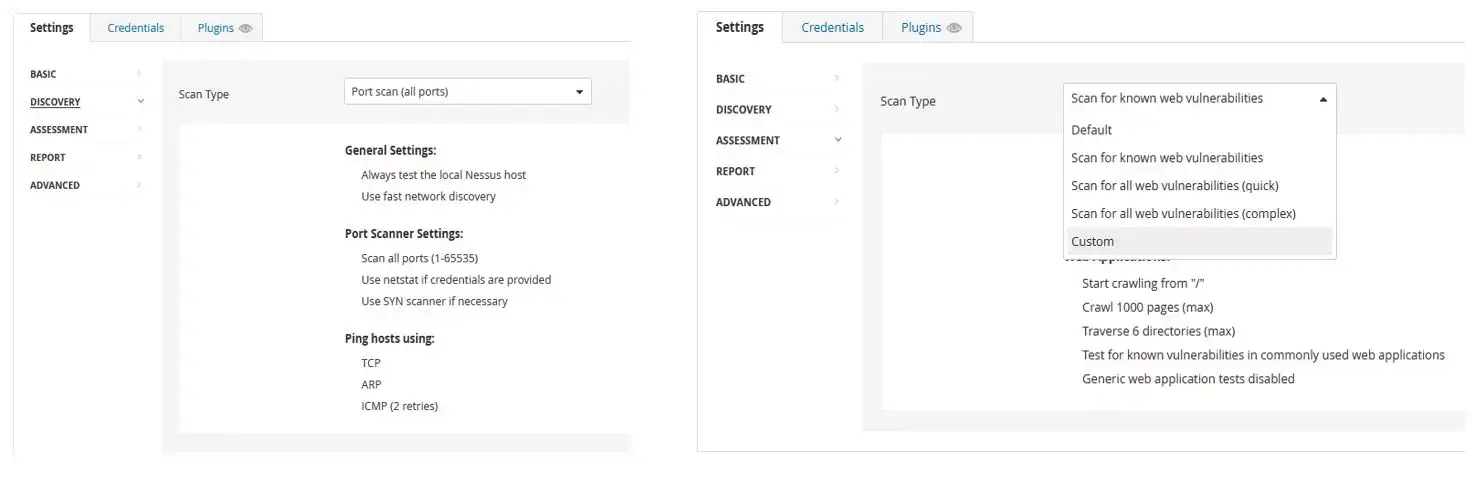

Istotne ustawienia dla skanu:

Ustawienia szczegółowe skanera

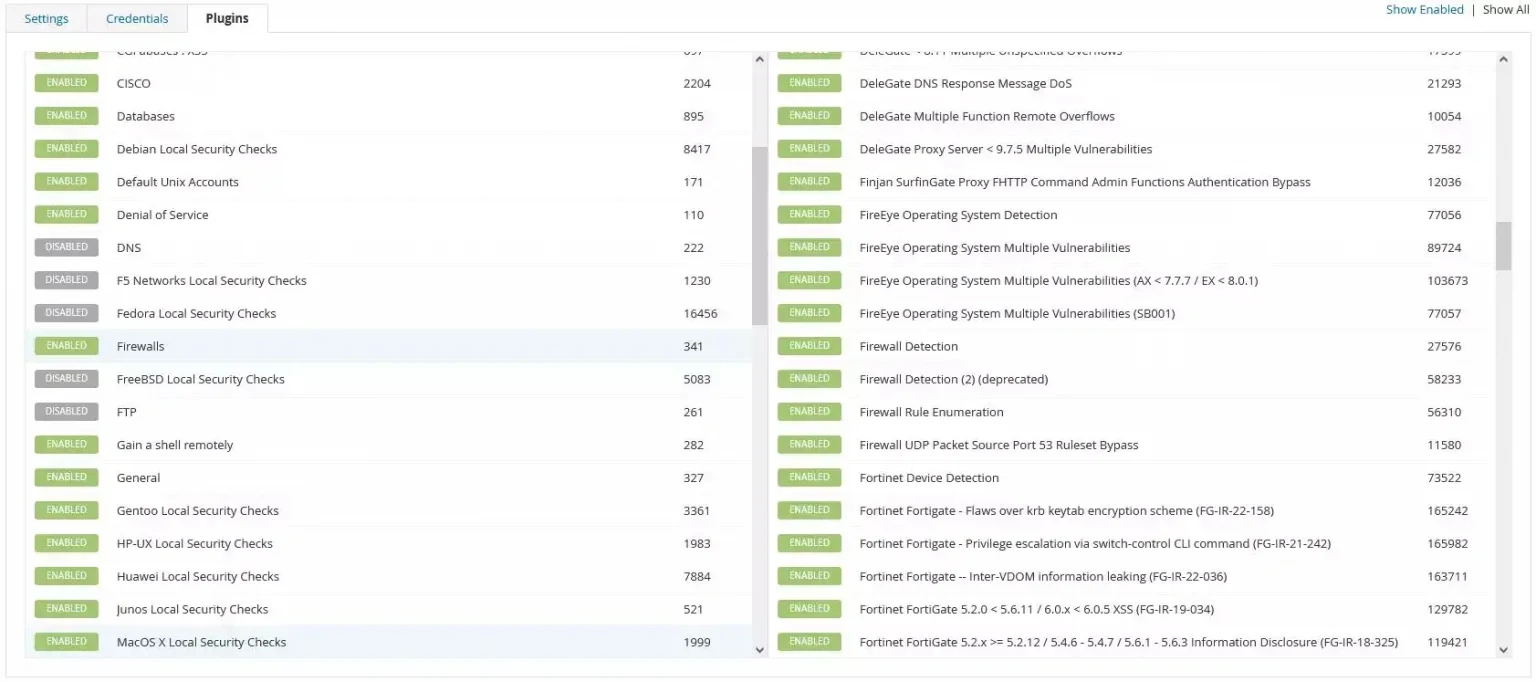

Poniżej przedstawiam listę pluginów dla konkretnych podatności. Tutaj możesz prześledzić jakie rodzaje podatności są zaimplementowane oraz wykorzystane do sprawdzenia obiektu. Możesz również odznaczyć te, które akurat nie są istotne, dzięki czemu skan będzie krótszy:

Zasoby skanera – pluginy

Jak interpretować wyniki pentestu? Wykrywanie podatności w praktyce

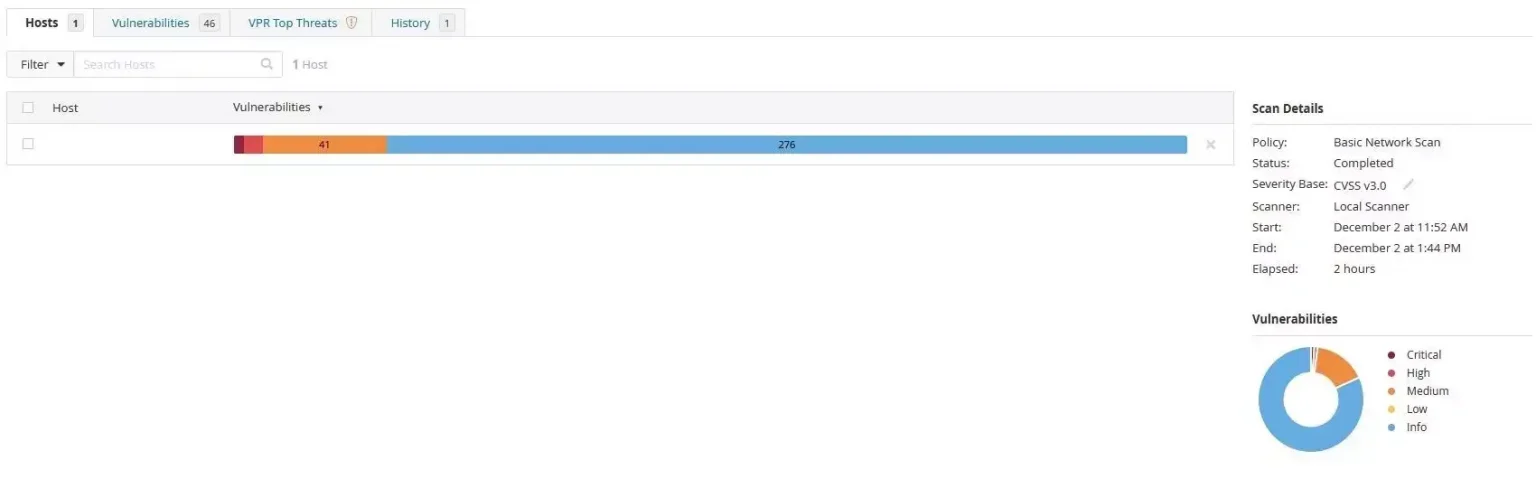

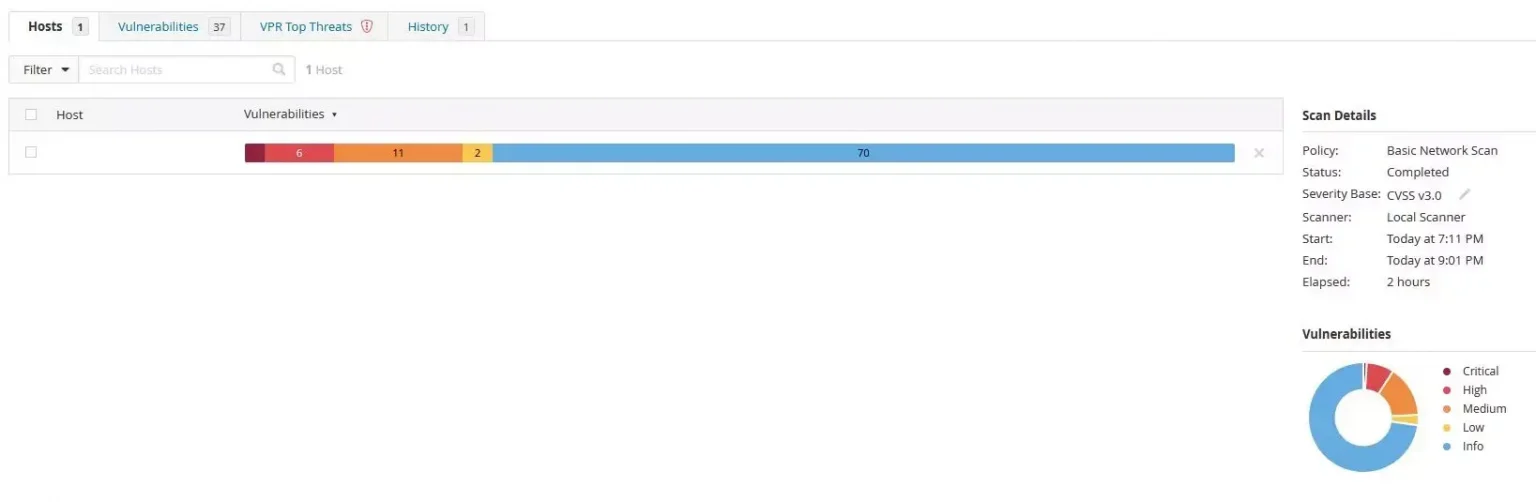

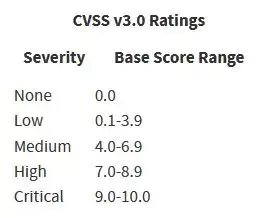

Rezultat skanu podstawowego przedstawia wszystkie znalezione (zgodnie ze skonfigurowanymi ustawieniami) podatności i informacje na temat skanowanego obiektu. W tym przypadku jest to adres publiczny routera FortiGate skanowany bez uwierzytelnienia, z Internetu.

Rezultat skanu routera FortiGate bez uwierzytelnienia

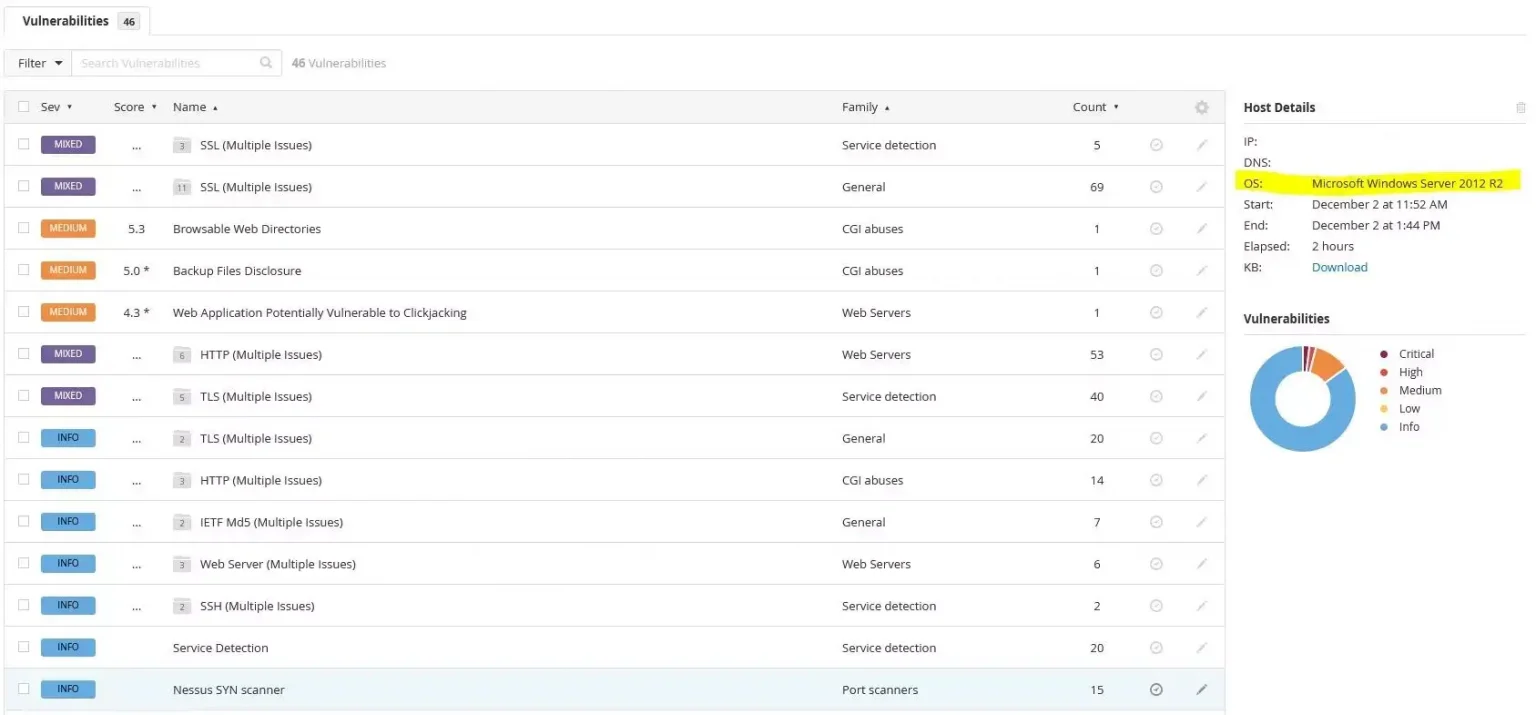

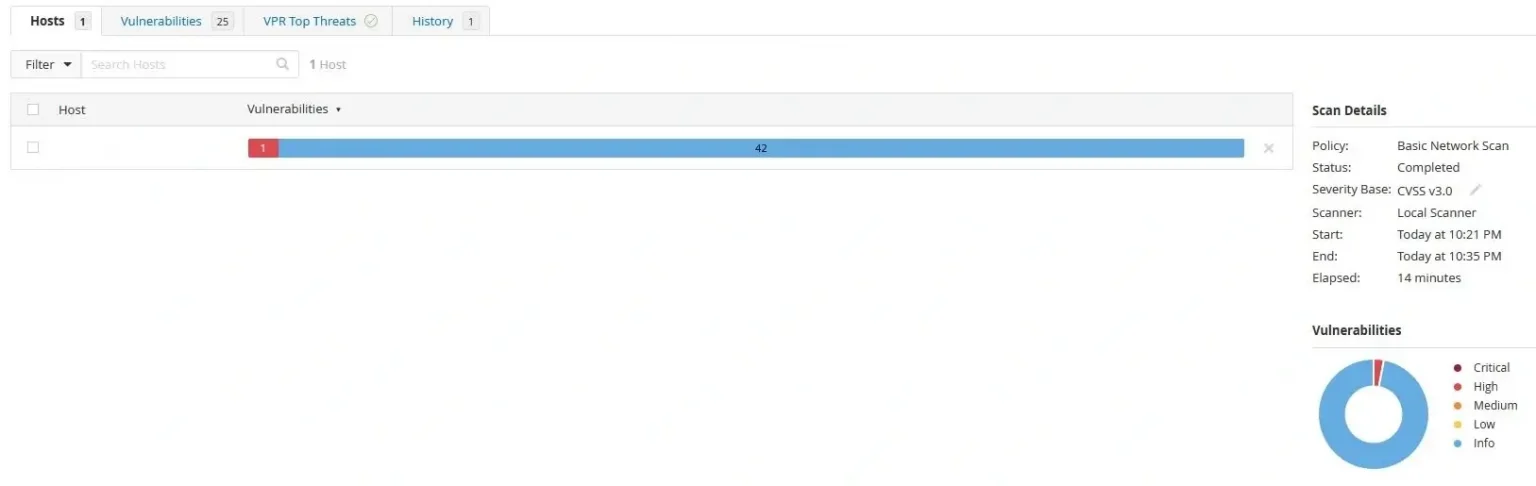

Po rozwinięciu paska widoczne są szczegóły w formie listy:

Lista podatności wykrytych przez skaner

Zaznaczony na żółto system operacyjny wskazuje na Server Windows 2012, ponieważ na ruterze skonfigurowane jest przekierowanie do tej maszyny w odpowiedniej podsieci.

Inny rezultat skanu zaawansowanego routera z uwierzytelnieniem po SSH, FortiGate:

Rezultat skanu routera FortiGate z uwierzytelnieniem

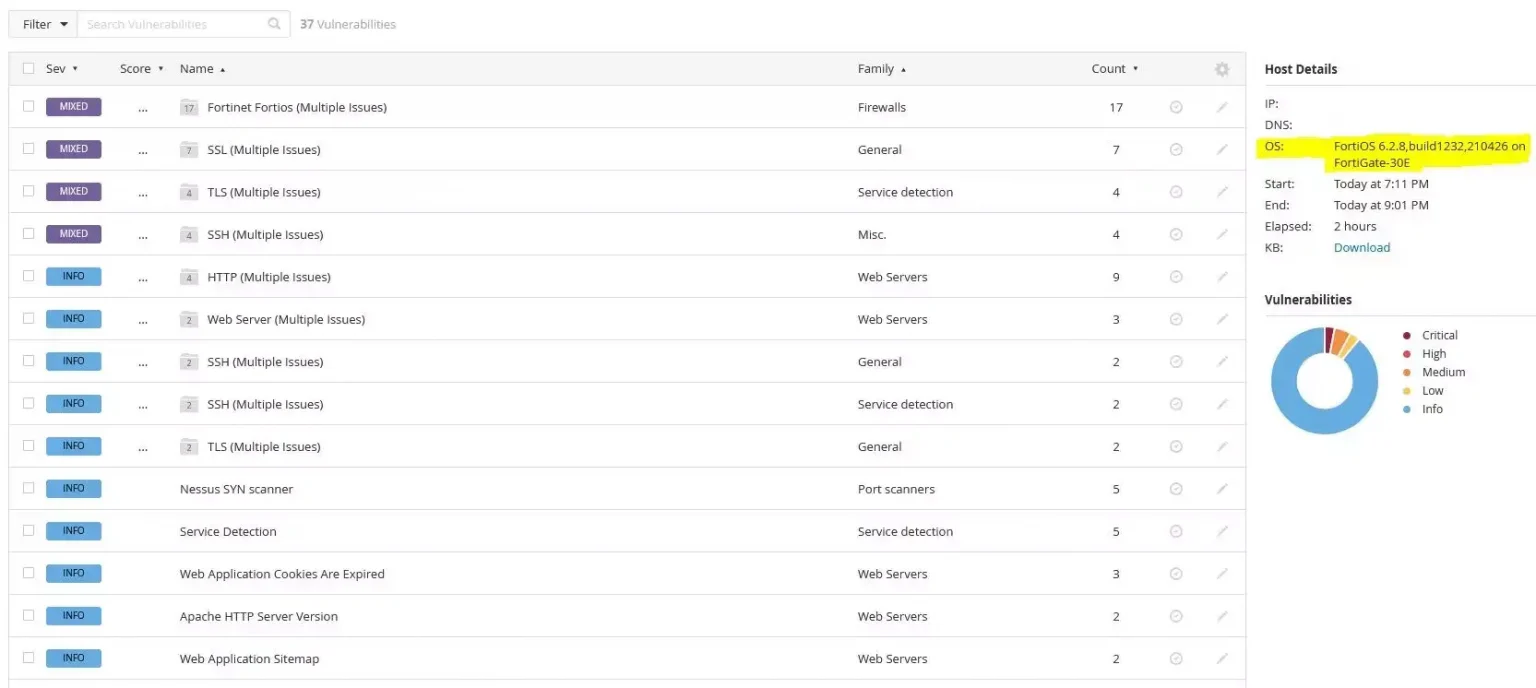

Wchodząc dalej w szczegóły rezultatu skanowania otrzymujemy informacje na temat urządzenia oraz podatności które należy sprawdzić i wyeliminować.

Zbiorcza lista podatności wykrytych przez skaner

Wybieram, pierwszy z góry – MIXED – Fortinet Fortios (Multiple Issues) z rodziny Firewalls:

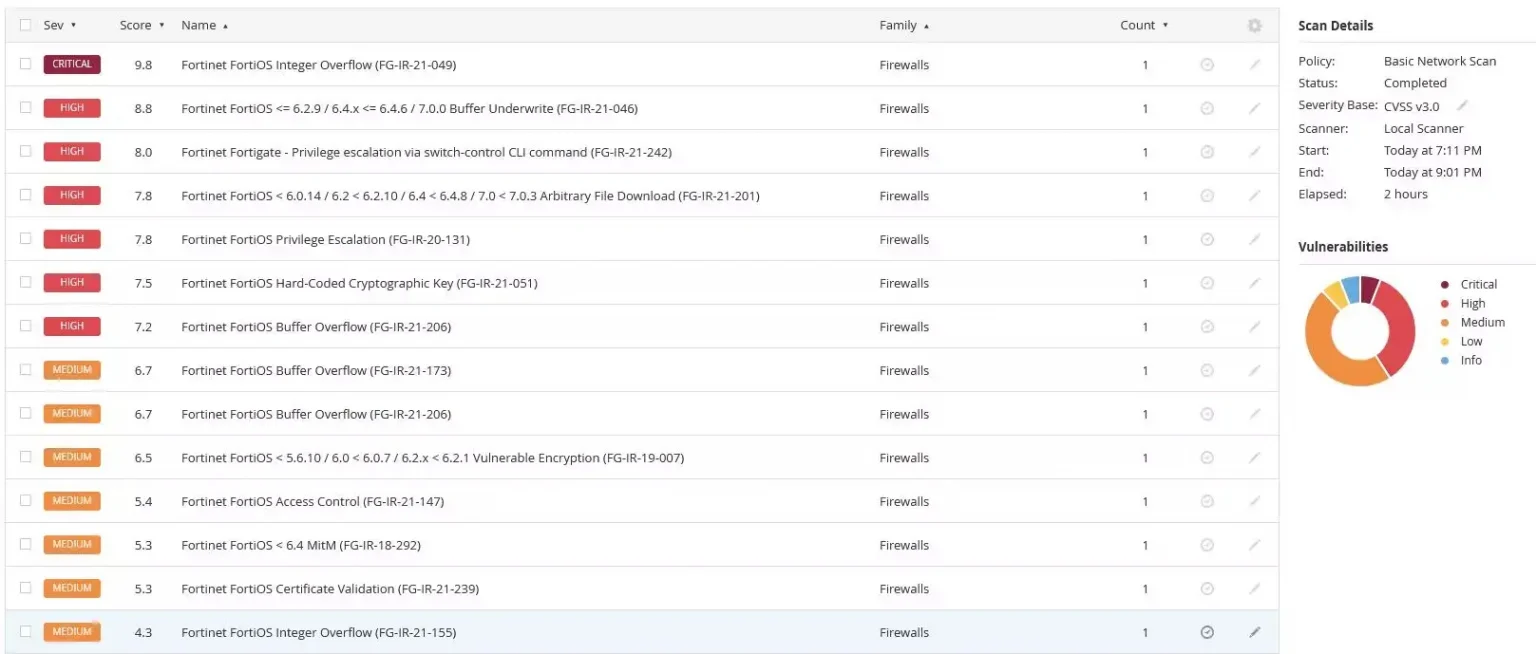

Szczegółowa lista podatności wykrytych przez skaner

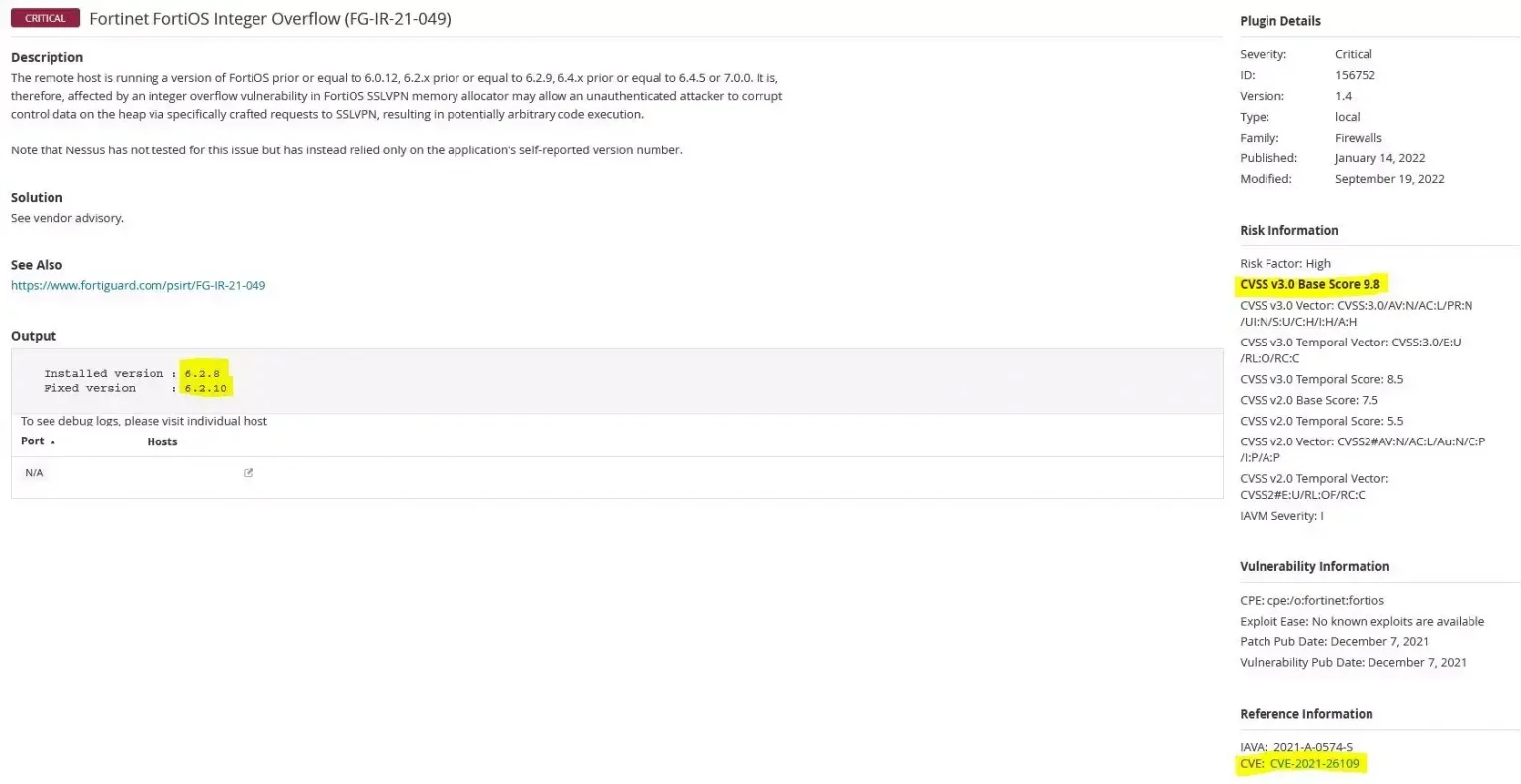

Szczegółowy opis podatności krytycznej przedstawiany przez Nessus:

Szczegółowy opis znalezionej podatności wraz z rekomendacjami

Na żółto zaznaczone najważniejsze informacje:

- CVSS v3 Base Score 9,8 – czyli Common Vulnerability Scoring System (CVSS) wersja 3 :

- Aktualnie zainstalowana wersja FortiOS 6.2.8 oraz rekomendacja wersji 6.2.10 załatanej.

- CVE: CVE-2021-26109 – z linkiem do opisu podatności.

Skan podstawowy serwera Linux z uwierzytelnieniem po SSH:

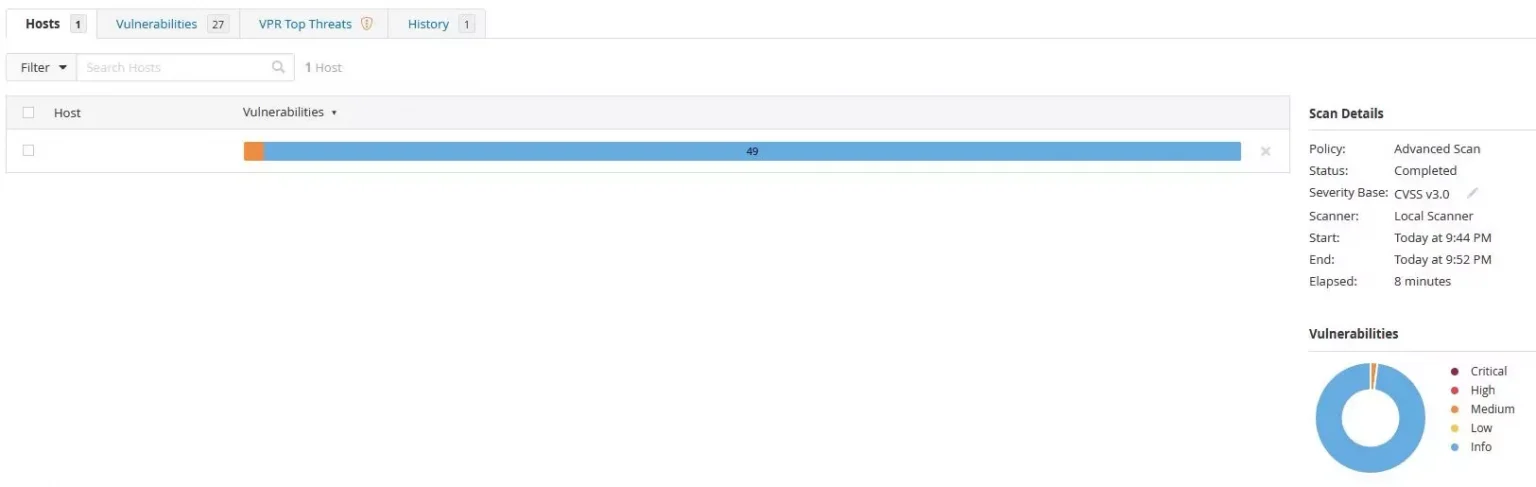

Rezultat skanu serwera linux z uwierzytelnieniem

Lista znalezionych podatności

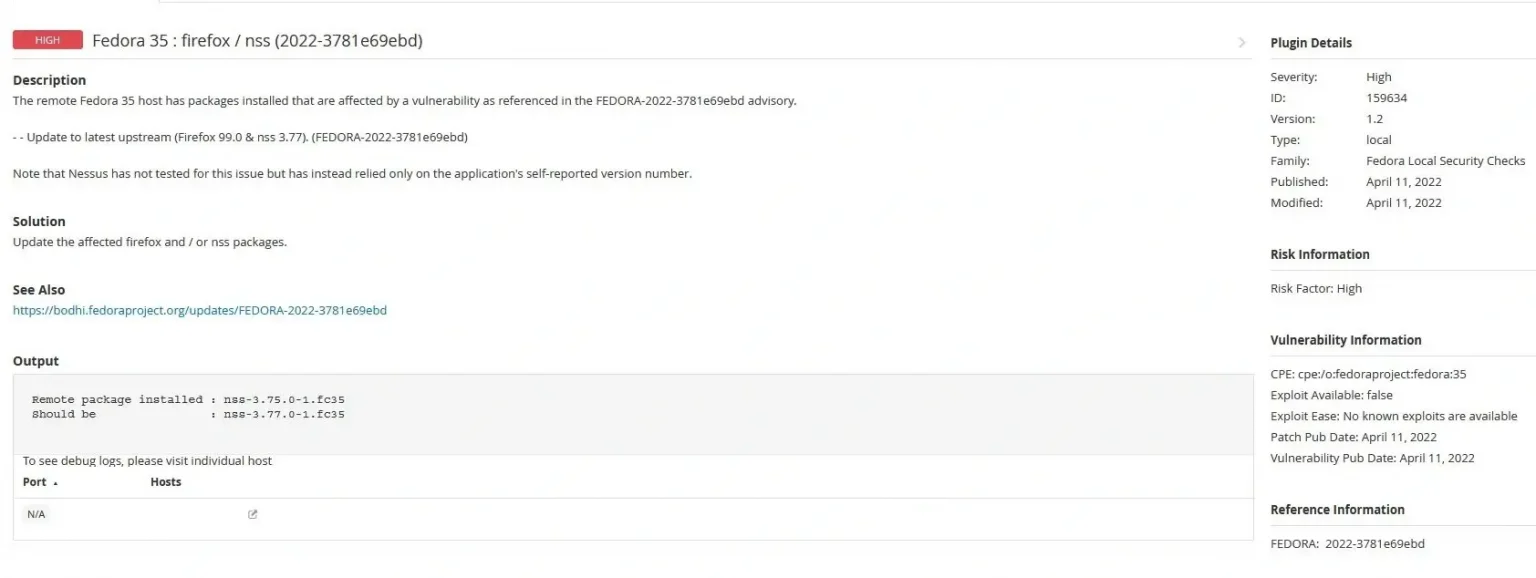

Szczegółowy opis znalezionej podatności wraz z rekomendacjami

Skan zaawansowany innego serwera Linux z uwierzytelnieniem po SSH:

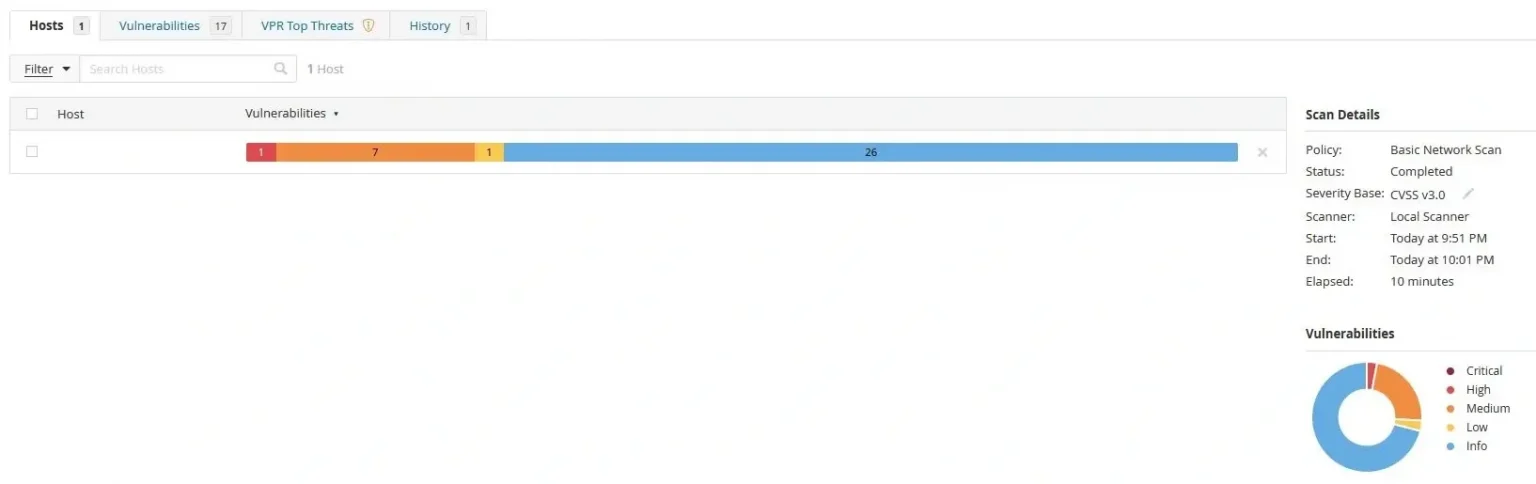

Rezultat skanu serwera linux z uwierzytelnieniem

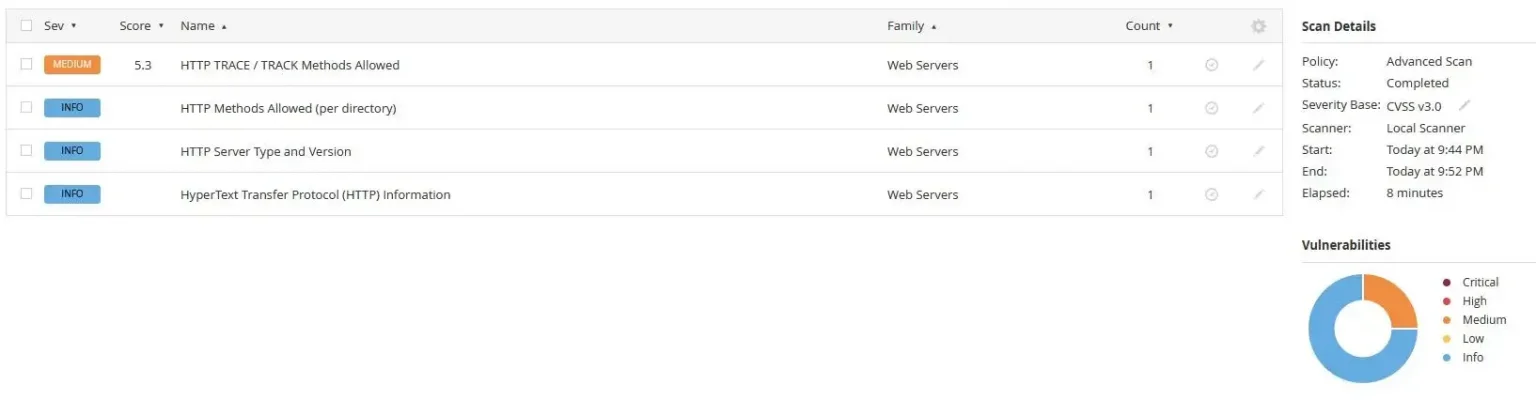

Lista podatności znalezionych przez skaner

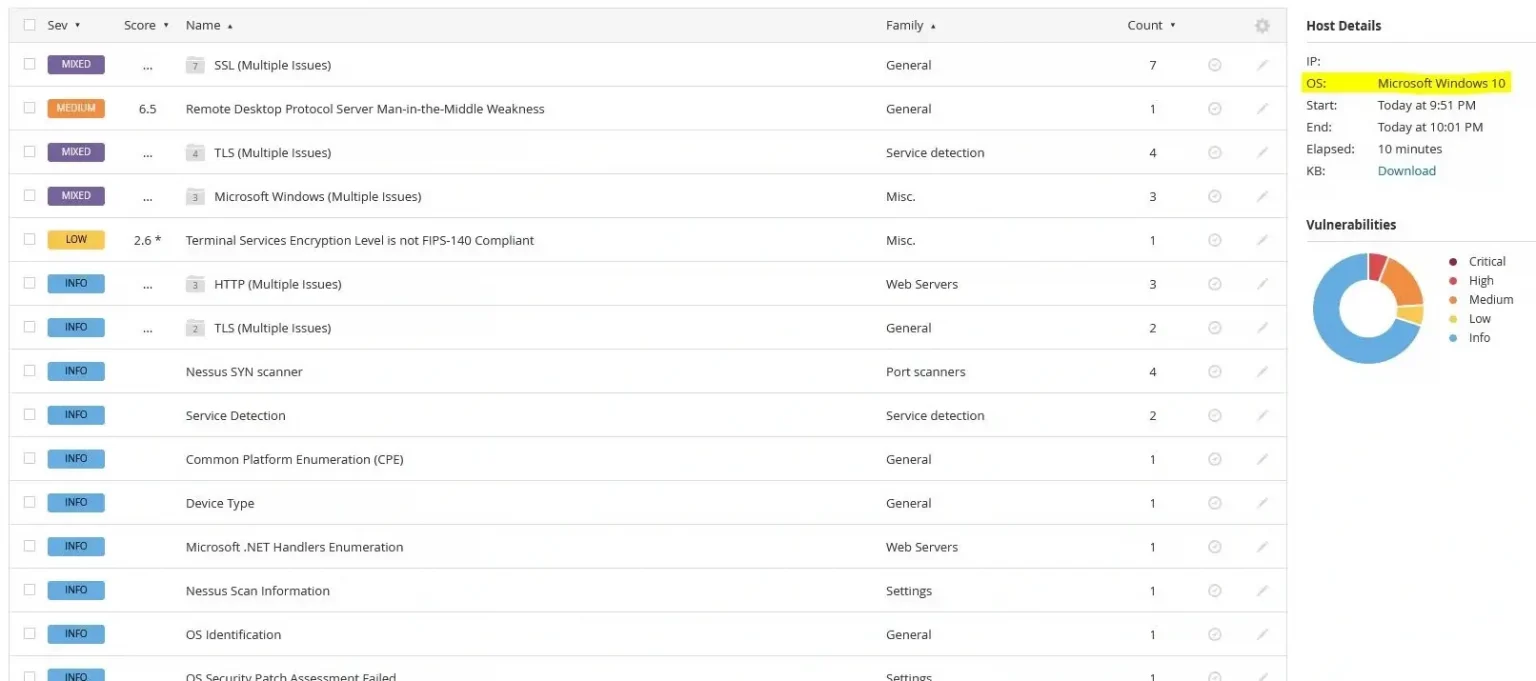

Skan podstawowy systemu Windows z uwierzytelnieniem:

Rezultat skanu systemu Windows z uwierzytelnieniem

Lista znalezionych podatności systemu

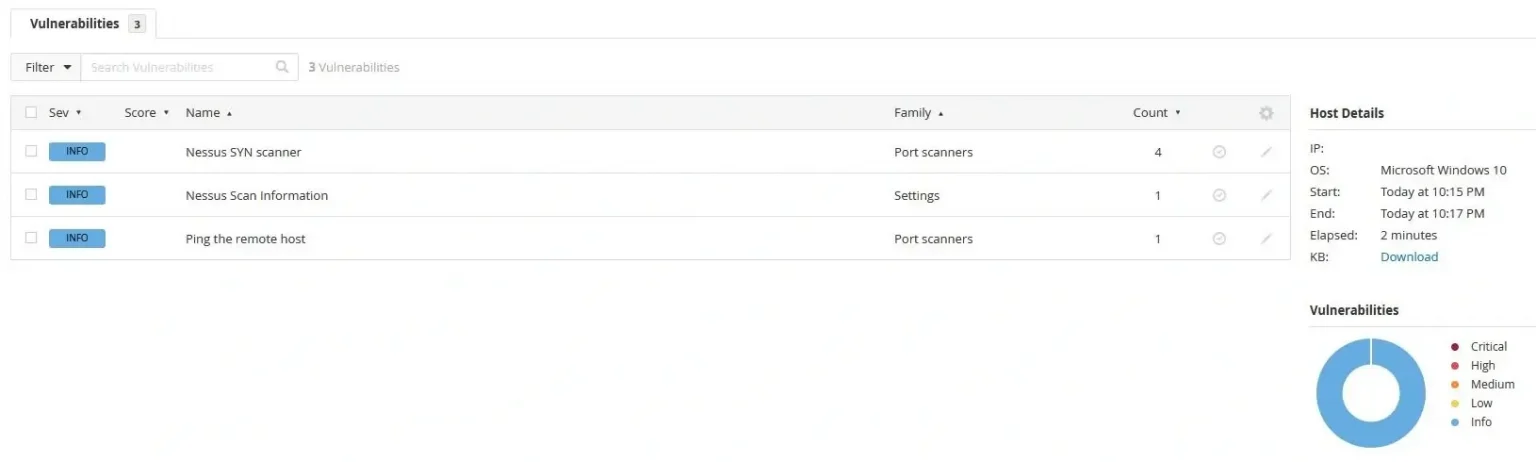

Skan serwera Windows – Zerologon Remote Scan

Skan zerologon urządzenia windows

Testy penetracyjne – jak usprawnić ich wykonywanie?

Podczas wdrażania rozwiązania jakim jest Nessus warto zwrócić uwagę na Agenta. Agent instalowany na serwerze lub urządzeniu mobilnym. Jest lekkim programem, który zbiera informacje o lukach w zabezpieczeniach systemu i przekazuje do Managera.

Agent skanuje zasoby również gdy jest offline, a wyniki przesyła w momencie gdy zostanie podłączony do sieci. Jest wykorzystywany do skanowania urządzeń mobilnych. Dzięki instalacji na urządzeniu nie wymaga uwierzytelniania. Dostępne są wersje na Windows, Linux i Mac.

Bezpłatny audyt bezpieczeństwa IT – podsumowanie możliwości skanera podatności NESSUS

Nessus dostarcza dużą liczbę możliwych audytów oraz szereg ustawień do modyfikacji. Co czyni go bardzo wszechstronnym narzędziem. Nessus pozwala zidentyfikować luki, które pojawiają się z dnia na dzień. Dzięki temu administratorzy są w stanie zmniejszyć obszar ataku. Nessus zapewnia też zgodność w środowisku fizycznym, wirtualnym, chmurowym i mobilnym.

Dzięki takim narzędziom jak Nessus możesz w szybki i prosty sposób dokonać audytu infrastruktury, za którą odpowiadasz. Firma Tenable ciągle aktualizuje bibliotekę podatności i testów konfiguracji. Możliwość cyklicznych audytów oraz wysyłania raportów na maila, pozwala na koncentrację na innych ważnych zadaniach. Nessus w tym czasie będzie sprawdzać i dostarczać rzetelnych informacji na temat stanu infrastruktury.

our

support.

An IT company, or IT firm, deals with information technology in a broad sense. This includes, among other things:

- Software design and development: An IT company can create custom applications for other companies or software products for the mass market. Depending on their specialization, these can include mobile applications, desktop applications, web applications, or embedded systems.

- Consulting services: An IT company often provides experts to advise on implementing new technologies, optimizing business processes, or selecting appropriate technological solutions.

- Cloud solutions: Many IT companies specialize in implementing and managing cloud solutions, such as data storage, application hosting, and data analysis platforms.

- IT security: Protection against cyberattacks, security audits, implementing security policies, and network monitoring are just some of the IT companies' responsibilities in this area.

- IT infrastructure management: In this area, a company may manage servers, databases, networks, and endpoints.

- Technical Support and Service: An IT company may provide support for its own products or general IT support for other companies, managing their technology on a daily basis.

- Training: Many IT providers also offer training in software use and secure technology use.

- Hardware Solutions: Some IT companies may also provide and configure computer, server, or network hardware.

Depending on their specialization and size, an IT company may offer one, several, or all of the above solutions. When choosing a provider, it's important to thoroughly understand their services and tailor them to your individual needs.

At Support Online, we have been supporting companies for years with

- comprehensive user support (both on-site and remotely),

- we service computers, phones, tablets, and related network issues,

- we specialize in server administration: Windows, Linux/Unix,

- we support virtualizers such as KVM, Hyper-V, VMWare, and Proxmox,

- we support cloud services, particularly solutions such as Azure, Microsoft 365, and AWS,

- we monitor servers and devices on the internet,

- we consult on development, DRP, and support the stability of your business in the IT layer.

If you're looking for a good IT company, Support Online is the right place to grow your business.

It's worth using an IT company like Support Online when:

- You plan to implement new technologies or software in your company.

- You need specialized technology consulting.

- You want to optimize existing IT processes.

- You struggle with digital security issues.

- You need support in managing your IT infrastructure.

- You lack internal resources or expertise to implement certain technology projects.

Using external IT experts can bring benefits in terms of saving time and resources, and ensuring high-quality solutions.

Hiring an IT company like Support Online offers several key benefits over an IT freelancer:

- Support from the entire team: An IT company has a full team of specialists, from DevOps specialists and Cyber Security Specialists to IT Helpdesk Specialists, who possess diverse skills and experience, enabling faster problem resolution and the implementation of more complex projects.

- Reliability and stability: IT companies have an established reputation and track record, which can translate into greater reliability and stability of services.

- Maintenance and support: An IT company can offer service contracts, warranties, and after-sales support, which may be more difficult to obtain from an individual freelancer.

- Resources: Companies have access to more resources, tools, and technologies that can accelerate and improve project execution.

- Long-term availability: The risk of a freelancer disappearing or changing careers is greater than the risk of a well-established company going out of business.

However, it's worth noting that the choice between a company and a freelancer depends on your specific needs and situation. If you value peace of mind and a quick response to unexpected problems, it is worth choosing an IT company such as Support Online.

Partnering with IT Support Online offers the following advantages:

- Professional IT outsourcing: The company guarantees high-quality IT outsourcing services for businesses of all sizes.

- Comprehensive IT support: IT Support Online provides comprehensive IT support that meets the diverse needs of businesses.

- Saves time and money: With our support, clients can focus on their core business activities while reducing the costs associated with information technology management.

- Serving a diverse range of businesses: The company specializes in serving both small and medium-sized enterprises and large corporations, demonstrating its flexibility and ability to adapt to diverse client needs.

- Leadership in IT outsourcing: The company is recognized as a leader in IT outsourcing, particularly in the Poznań and Warsaw regions.

By partnering with our company, IT Support Online, businesses can count on a high standard of service and professionalism at every stage of the relationship.