Czym jest uwierzytelnianie wieloskładnikowe MFA? Dlaczego warto z niego skorzystać?

Nikt nie zaprzeczy, że Internet stał się nieodłącznym elementem życia większości z nas. Usługi online, poczta, usługi bankowe, portale społecznościowe na stałe zagościły w naszej codzienności. Wszystko jest na tyle wygodne i na tyle powszechne, że nie zwracamy uwagi na to, czy jest bezpieczne. Razem z upowszechnieniem dostępu do Internetu, wzrosło ryzyko kradzieży danych oraz utraty prywatności. Dopóki nie doświadczymy takiej sytuacji osobiście, może nam się wydawać, że problem nas nie dotyczy. Konsekwencje mogą jednak być ogromne. Utrata kontroli nad pocztą, na skutek przywłaszczenia konta, może umożliwić złodziejowi przejęcia naszej tożsamości w innych usługach internetowych. Spowodowane jest to przeważnie używaniem jedynie hasła. Na dodatek słabego.

Nikt nie zaprzeczy, że Internet stał się nieodłącznym elementem życia większości z nas. Usługi online, poczta, usługi bankowe, portale społecznościowe na stałe zagościły w naszej codzienności. Wszystko jest na tyle wygodne i na tyle powszechne, że nie zwracamy uwagi na to, czy jest bezpieczne. Razem z upowszechnieniem dostępu do Internetu, wzrosło ryzyko kradzieży danych oraz utraty prywatności. Dopóki nie doświadczymy takiej sytuacji osobiście, może nam się wydawać, że problem nas nie dotyczy. Konsekwencje mogą jednak być ogromne. Utrata kontroli nad pocztą, na skutek przywłaszczenia konta, może umożliwić złodziejowi przejęcia naszej tożsamości w innych usługach internetowych. Spowodowane jest to przeważnie używaniem jedynie hasła. Na dodatek słabego.

W ostatnich latach było kilka głośnych wycieków baz danych z hasłami użytkowników witryn internetowych. Korzystając z samego hasła, bardzo dużo ryzykujemy. Zwłaszcza jeśli używamy go w wielu miejscach. Dlatego warto się zabezpieczyć w dodatkowy sposób stosując uwierzytelnianie wieloskładnikowe MFA (Multi-Factor Authentication), które obecnie jest jednym z najskuteczniejszych sposobów zabezpieczenia się przed kradzieżą danych.

Do zalogowania używamy wtedy nie tylko hasła, ale i dodatkowego potwierdzenia naszej tożsamości, którą zarejestrowaliśmy w naszej usłudze:

- SMS/wiadomość tekstowa;

- połączenie głosowe;

- zabezpieczenie biometryczne;

- aplikacje do uwierzytelniania;

są to dodatkowe czynniki, które zwiększają bezpieczeństwo konta. Wyciek hasła przestaje być tak straszny. Nawet jeśli przestępca pozna hasło, podczas próby zalogowania nie będzie miał naszego urządzenia do potwierdzenia autentyczności.

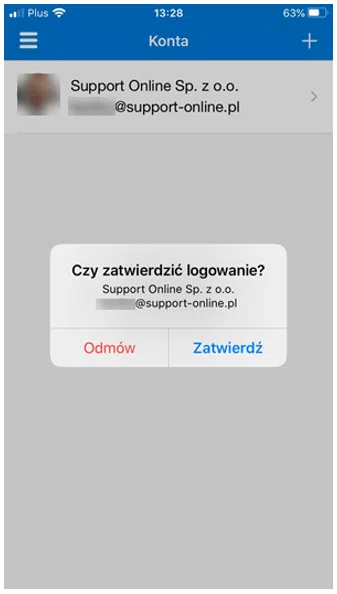

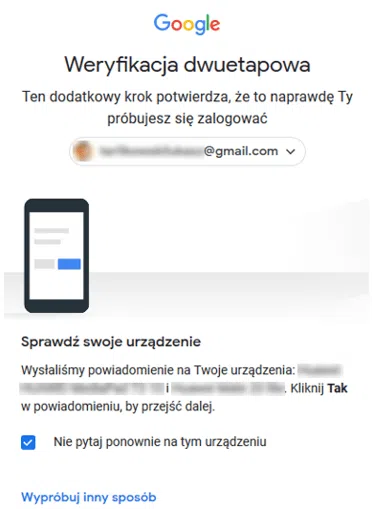

Proste zabezpieczenie w postaci kodu wysłanego za pomocą SMS podczas logowania, uniemożliwia wejście innej osobie. Użycie aplikacji do uwierzytelniania, która zamiast wysyłać kody za pomocą tekstu, wyświetla prośbę o potwierdzenie logowania, jest jeszcze wygodniejsze.

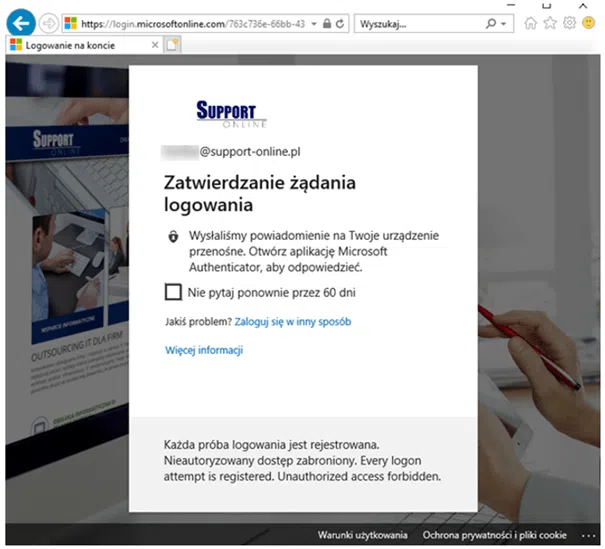

Logowanie przy użyciu zabezpieczenia aplikacją Authenticator na smartfonie

Powiadomienie informujące o próbie logowania

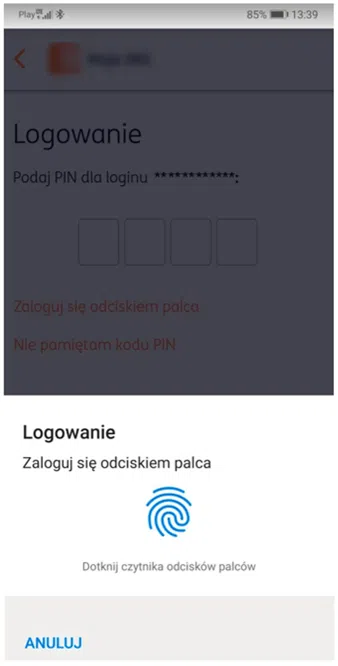

Podczas rejestracji konta pocztowego, dostępu do banku lub portali społecznościowych, oprócz hasła powinniśmy ustawić dodatkowe zabezpieczenie. Najprostszą metodą jest autoryzacja przez SMS. Producenci smartfonów coraz częściej wyposażają urządzenia w rozwiązania, które zwiększają naszą wygodę, jednocześnie oferując wysoki poziom bezpieczeństwa. Po wstępnej konfiguracji aplikacji za pomocą hasła i SMS posługujemy się już wtedy tylko zabezpieczeniami takimi jak odcisk palca czy skan twarzy (Face ID). Jest to znacznie wygodniejsze niż wpisywanie kodów SMS.

Logowanie za pomocą odcisku palca

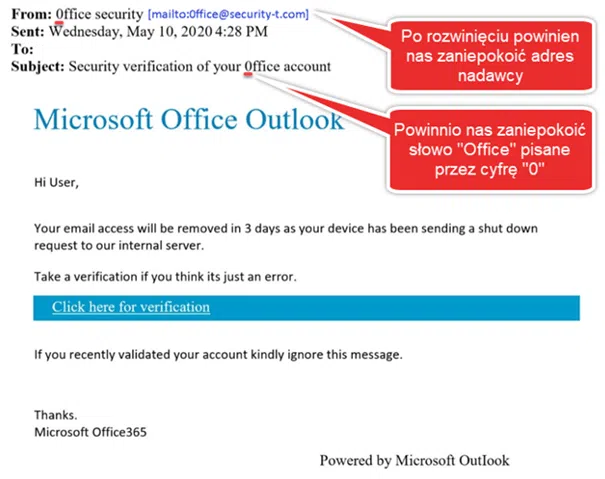

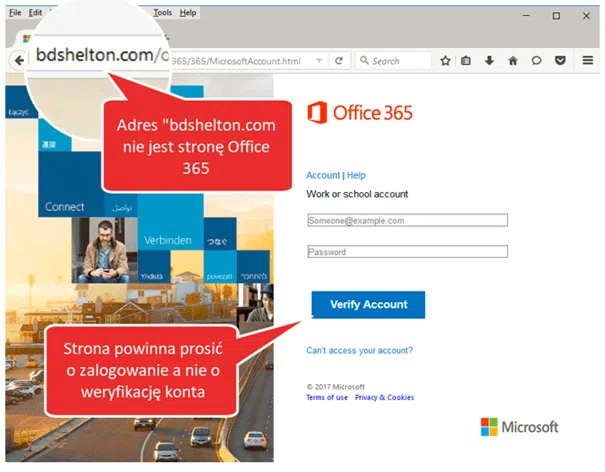

Wszystko to sprawia, że dużym zainteresowaniem cieszy się logowanie bez użycia haseł. Jest jeszcze jeden powód, dla którego zawsze powinniśmy ustawiać dodatkową formę uwierzytelniania tam, gdzie jest to możliwe. Powszechną praktyką jest podszywanie się pod usługi, z których korzystamy. Wyłudzanie danych jest praktykowane codziennie. Złodziej prosi nas o otwarcie fałszywego e-maila, adresu www lub zalogowanie na fałszywej stronie, do złudzenia przypominającej tą, na której zawsze się logujemy. Techniki przestępców są na tyle skuteczne, że nawet osoby świadome zagrożenia potrafią dać się oszukać. W takiej sytuacji, jeśli podamy nasz login, hasło i nie mamy dodatkowego sposobu uwierzytelniania, w niedługim czasie, konto może zostać zablokowane poprzez zmianę hasła.

Wiadomość e-mail próbująca wyłudzić dane

Strona próbująca wyłudzić dane logowania

Np. na koncie pocztowym Gmail mamy dodany dodatkowy poziom uwierzytelniania taki jak SMS lub Google Authenticator, nawet w przypadku wyłudzenia lub złamania hasła, złodziej nie będzie w stanie uzyskać dostępu do naszej poczty.

Przykład dodatkowego żądania logowania po podaniu hasła

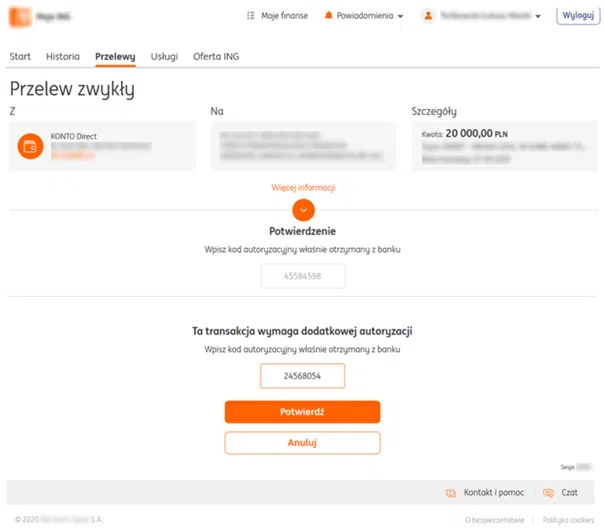

Istnieją aplikacje bankowe, które pozwalają na zalogowanie się wyłącznie przez podanie nazwy użytkownika i hasła. Pamiętajmy, że operacje bankowe powinny być również dodatkowo uwierzytelniane. Służy do tego wcześniej skonfigurowany numer telefonu, pozwalający na dodatkową autoryzację SMS lub odciskiem palca. W dzisiejszych czasach to już standard.

Przykład podwójnej prośby SMS dla wykonania operacji bankowej

Posiadanie samego hasła jest bardzo złą praktyką. Dlatego, jeśli jeszcze nie włączyłeś dodatkowego zabezpieczenia, zrób to teraz.

Usługi informatyczne dla firm to główna domena działalności Support Online. Zachęcamy do zapoznania się z naszą ofertą m.in. helpdesk, administracja serwerami, chmura dla firm, audyt bezpieczeństwa.

Obsługujemy ponad 200 firm na całym świecie, nasza doświadczona kadra specjalistów IT stworzy innowacyjne środowisko informatyczne w Twojej organizacji.

Zapraszamy do KONTAKTU.

our

support.

An IT company, or IT firm, deals with information technology in a broad sense. This includes, among other things:

- Software design and development: An IT company can create custom applications for other companies or software products for the mass market. Depending on their specialization, these can include mobile applications, desktop applications, web applications, or embedded systems.

- Consulting services: An IT company often provides experts to advise on implementing new technologies, optimizing business processes, or selecting appropriate technological solutions.

- Cloud solutions: Many IT companies specialize in implementing and managing cloud solutions, such as data storage, application hosting, and data analysis platforms.

- IT security: Protection against cyberattacks, security audits, implementing security policies, and network monitoring are just some of the IT companies' responsibilities in this area.

- IT infrastructure management: In this area, a company may manage servers, databases, networks, and endpoints.

- Technical Support and Service: An IT company may provide support for its own products or general IT support for other companies, managing their technology on a daily basis.

- Training: Many IT providers also offer training in software use and secure technology use.

- Hardware Solutions: Some IT companies may also provide and configure computer, server, or network hardware.

Depending on their specialization and size, an IT company may offer one, several, or all of the above solutions. When choosing a provider, it's important to thoroughly understand their services and tailor them to your individual needs.

At Support Online, we have been supporting companies for years with

- comprehensive user support (both on-site and remotely),

- we service computers, phones, tablets, and related network issues,

- we specialize in server administration: Windows, Linux/Unix,

- we support virtualizers such as KVM, Hyper-V, VMWare, and Proxmox,

- we support cloud services, particularly solutions such as Azure, Microsoft 365, and AWS,

- we monitor servers and devices on the internet,

- we consult on development, DRP, and support the stability of your business in the IT layer.

If you're looking for a good IT company, Support Online is the right place to grow your business.

It's worth using an IT company like Support Online when:

- You plan to implement new technologies or software in your company.

- You need specialized technology consulting.

- You want to optimize existing IT processes.

- You struggle with digital security issues.

- You need support in managing your IT infrastructure.

- You lack internal resources or expertise to implement certain technology projects.

Using external IT experts can bring benefits in terms of saving time and resources, and ensuring high-quality solutions.

Hiring an IT company like Support Online offers several key benefits over an IT freelancer:

- Support from the entire team: An IT company has a full team of specialists, from DevOps specialists and Cyber Security Specialists to IT Helpdesk Specialists, who possess diverse skills and experience, enabling faster problem resolution and the implementation of more complex projects.

- Reliability and stability: IT companies have an established reputation and track record, which can translate into greater reliability and stability of services.

- Maintenance and support: An IT company can offer service contracts, warranties, and after-sales support, which may be more difficult to obtain from an individual freelancer.

- Resources: Companies have access to more resources, tools, and technologies that can accelerate and improve project execution.

- Long-term availability: The risk of a freelancer disappearing or changing careers is greater than the risk of a well-established company going out of business.

However, it's worth noting that the choice between a company and a freelancer depends on your specific needs and situation. If you value peace of mind and a quick response to unexpected problems, it is worth choosing an IT company such as Support Online.

Partnering with IT Support Online offers the following advantages:

- Professional IT outsourcing: The company guarantees high-quality IT outsourcing services for businesses of all sizes.

- Comprehensive IT support: IT Support Online provides comprehensive IT support that meets the diverse needs of businesses.

- Saves time and money: With our support, clients can focus on their core business activities while reducing the costs associated with information technology management.

- Serving a diverse range of businesses: The company specializes in serving both small and medium-sized enterprises and large corporations, demonstrating its flexibility and ability to adapt to diverse client needs.

- Leadership in IT outsourcing: The company is recognized as a leader in IT outsourcing, particularly in the Poznań and Warsaw regions.

By partnering with our company, IT Support Online, businesses can count on a high standard of service and professionalism at every stage of the relationship.