Jak poprawić dostępność infrastruktury IT?

W dzisiejszych czasach dostęp do Internetu, zasobów sieciowych firmy czy uczelni jest niezbędny. W dobie pandemii większość ludzi pracuje i uczy się zdalnie. Dlatego tak istotna jest ciągłość działania infrastruktury IT. Sprzęt elektroniczny bywa zawodny, ale istnieją mechanizmy, które pozwalają zmniejszyć ryzyko niedostępności sieci. Rozwiązania HA (High Availability), czyli wysoka dostępność, to przede wszystkim wprowadzenie nadmiarowych elementów infrastruktury IT, dzięki którym dostępność sieci wzrasta. Poniżej znajdziesz kilka ciekawych rozwiązań, które możesz w łatwy sposób zaimplementować, dzięki urządzeniom Fortinet i nie tylko.

FortiGate HA klaster

FortiGate to sztandarowy produkt Fortinet, który łączy funkcjonalności routera i NGFW (Next Generation Firewall). Rozwiązanie HA dla urządzeń FortiGate pozwala zwiększyć niezawodność działania sieci. Dwa do czterech urządzeń połączonych między sobą tak zwanymi linkami heartbeat tworzy klaster HA. Do połączeń heartbeat na urządzeniu znajdziesz dedykowane porty HA lub HA1 i HA2. W niektórych urządzeniach FortiGate może nie być portów HA. Nie martw się tym, podczas konfiguracji będziesz mógł wykorzystać dowolny port fizyczny dostępny na urządzeniu (oprócz portów wewnętrznego switcha).

Pamiętaj o tym, żeby urządzenia, które chcesz łączyć w klaster były tego samego typu (hardware) oraz posiadały tę samą wersję systemu operacyjnego FortiOS (firmware). Jeśli chcesz wykorzystać w pełni funkcjonalność systemu, powinieneś zakupić identyczne licencje na wszystkie urządzenia w klastrze. W przeciwnym razie najniższa licencja będzie określać możliwości działania całego systemu. Każde urządzenie powinno być podłączone tym samym portem do sieci LAN, WAN, Internet. Fortinet rekomenduje używanie stałych adresów IP na interfejsach urządzeń w klastrze.

FortiGate wykorzystuje protokół FGCP do wykrywania awarii w klastrze. FortiGate Clustering Protocol (FGCP) poprzez heartbeat linki przekazuje informację i synchronizuje klaster. Wysyłane pakiety Hello w regularnych odstępach czasu dostarczają informacji na temat stanu klastra. Jeśli korzystasz ze switcha do łączenia portów HA w FortiGatach, to pamiętaj, żeby odseparować ten ruch od pozostałych urządzeń, najlepiej dedykowanym vlanem.

Możesz skonfigurować klaster na dwa sposoby Active-Active oraz Active-Passive.

W modelu Active-Passive jest tylko jedno urządzenie, które aktywnie przetwarza ruch (active/primary). Drugie urządzenie w trybie passive monitoruje status pierwszego urządzenia i w razie awarii przejmuje ruch. Wydajność klastra jest równa wydajności każdego urządzenia w klastrze z osobna. Awaria jednego urządzenia w klastrze nie powoduje zmniejszenia wydajności systemu.

W modelu Active-Active wszystkie urządzenia w klastrze przetwarzają ruch. Urządzenie primary odbiera cały ruch i przydziela pozostałym. Wydajność klastra jest większa niż wydajność pojedynczego urządzenia. Awaria jednego urządzenia w klastrze powoduje zmniejszenie wydajności systemu.

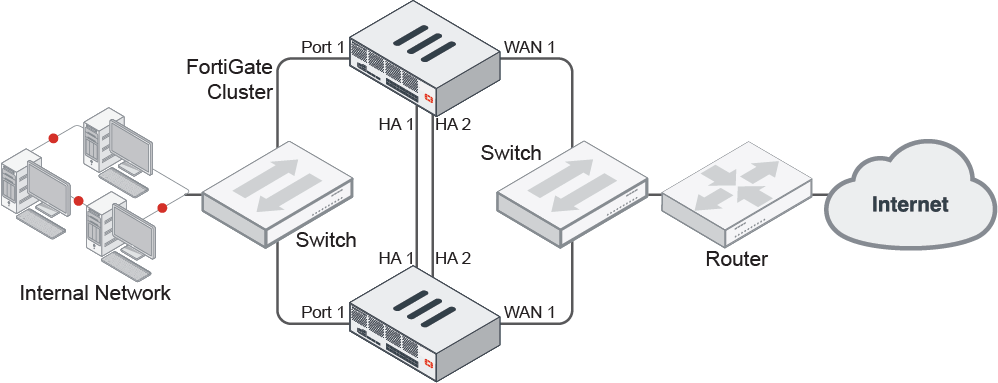

Przykładowa topologia sieci zawierająca klaster HA może wyglądać następująco:

Źródło: Fortinet

Łącza internetowe terminowane są na switchu od strony WAN/Internet, a następnie wpięte w porty na routerach FortiGate w klastrze. Podobnie jest po stronie LAN. Klaster ponadto może monitorować interfejsy, które przenoszą najważniejszy ruch oraz reagować w momencie, gdy jedno z łączy ulegnie awarii. Awaria interfejsu/urządzenia primary w sieci Ethernet/broadcast powoduje, że protokół ARP informuje użytkowników sieci o zmianie interfejsu dla adresu MAC (wirtualnego) podobnie jak ma to miejsce w protokołach HSRP, GLBP, VRRP.

FortiGate SD-WAN

High Availability to nie tylko nadmiarowość urządzeń w sieci, ale także nadmiarowość łączy internetowych/WAN. SD-WAN (Software-Defined Wide Area Network) jest technologią umożliwiającą współpracę kilku łączy Internetowych/WAN różnych technologii i dostawców. FortiGate tworzy wirtualny interfejs SD-WAN, który scala wybrane interfejsy fizyczne. Dzięki temu upraszcza konfigurację routera (tablica routingu, reguły firewalla itp.). Interfejs SD-WAN posiada duże możliwości konfiguracyjne. Pozwala sterować ruchem w taki sposób, abyś mógł dostosować go do swoich potrzeb i maksymalnie zwiększyć wydajność sieci.

Metody dystrybucji ruchu SD-WAN, load balancing:

Spillover - cały ruch kierowany jest na łącze pierwsze. Jeśli przekroczy określony próg, wówczas pozostały ruch kierowany jest na kolejne łącze. Próg możesz dowolnie skonfigurować.

Sessions - ruch kierowany jest zgodnie z zadeklarowaną wagą interfejsu, np. 60% i 40% na odpowiednie łącze. Ruch kierowany jest na podstawie ilości sesji przydzielonych do interfejsu wyjściowego.

Volume - ruch kierowany jest zgodnie z zadeklarowaną wagą interfejsu jak wcześniej, ale na podstawie ilości ruchu liczony w pakietach.

Source IP - ruch z jednego IP źródłowego kierowany jest zawsze na ten sam interfejs wyjściowy. Ruch jest dzielony równo pomiędzy interfejsy wyjściowe.

Source-Destination IP - ruch z określonego IP źródłowego do określonego IP docelowe, zawsze kierowany jest na ten sam interfejs WAN. Ruch jest dzielony równo pomiędzy interfejsy wyjściowe.

Dodatkowo możesz stworzyć własne reguły kierowania ruchem, ustalając kryteria oraz konfigurując metodę wyboru interfejsu wyjściowego. W tym celu SD-WAN oferuje cztery dodatkowe strategie: Manual, Best Quality, Lowest Cost (SLA), Maximize Bandwidth (SLA). Gdzie możesz zdefiniować wymagania SLA, Interface preference i Cost.

Poza tym SD-WAN monitoruje jakość połączenia internetowego za pomocą ping, http, DNS oraz tcp i udp echo (Performance SLA). Bada stratę pakietów, opóźnienie oraz jitter dla każdego łącza i dynamicznie wybiera najlepsze. Jitter jest to zmiana opóźnienia pakietów, istotny parametr dla VoIP, video oraz stream.

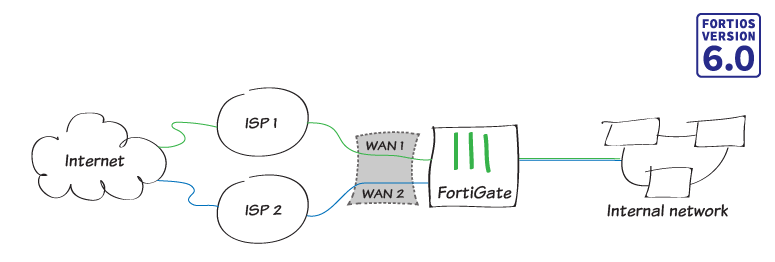

Źródło: Fortinet

Łącze internetowe główne, najczęściej realizowane jest jako światłowód wysokiej przepływności lub kabel miedziany w standardzie Ethernet. Backupowe łącze, to już większe zróżnicowanie. Najlepszym rozwiązaniem jest łącze o parametrach zbliżonych do łącza podstawowego realizowane przez innego dostawcę, niezależną infrastrukturę. Innym rozwiązaniem jest operator komórkowy świadczący usługi 4G/5G. Taki modem radiowy możesz podłączyć do urządzenia FortiGate na dwa sposoby, poprzez interfejs Ethernet lub złącze USB. Spotkać można połączenia PPPoE, dedykowane radiolinia w pasmach licencjonowanych i nielicencjonowanych. Najważniejsza nie jest technologia realizacji, ale fakt, że łącze zapasowe istnieje.

Agregacja portów LAG

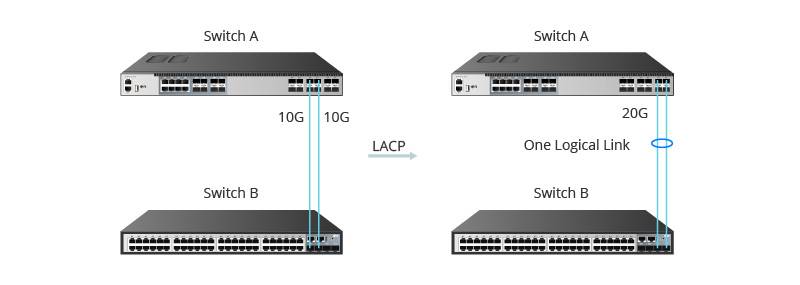

Technologia łączącą kilka interfejsów fizycznych w jeden interfejs logiczny LAG (Link Aggregation) nazywana jest agregacją portów. Agregacja pozwala zwiększyć przepływność połączenia oraz jest sposobem na utrzymanie ciągłości komunikacji, gdy jeden z interfejsów lub linków przestanie działać. Do tego zadania wykorzystuje protokół LACP (Link Aggregation Control Protocol) opublikowany w standardzie IEEE 802.1AX (wcześniej 802.3ad). LAG wymaga od każdego z interfejsów fizycznych: pracy w trybie full-duplex oraz identycznej szybkości transmisji danych. A także: równoległego połączenia Point to Point oraz zakończenia na jednym switchu lub serwerze. LACP możesz skonfigurować w dwóch trybach pasywnym i aktywnym. Aktywny wysyła ramki LACPDU (Link Aggregation Control Protocol Data Unit) niezależnie od konfiguracji drugiej strony. Pasywny wysyła ramki LACPDU tylko, gdy druga strona pracuje w trybie aktywnym. Protokół LACP pozwala na szybszą identyfikację błędów i awarii.

Przykład przedstawiony na rysunku poniżej, pokazuje różnicę jaka zaistnieje po podłączeniu dwóch switchy za pomocą dwóch kabli Ethernet. Jeśli nie są zagregowane to protokół STP (Spanning Tree Protocol) zablokuje jeden z nich, żeby uniknąć pętli. W rezultacie będziemy korzystać tylko z jednego łącza. Tworząc LAG mamy dużo większe możliwości wykorzystania zasobów sieci.

Źródło: community.fs.com

Urządzenia FortiGate umożliwiają agregację tuneli IPsec (ipsec-aggregate). Gdy masz do dyspozycji dwa łącza internetowe, możesz zestawić tunele VPN do miejsca docelowego wykorzystując dwie niezależne drogi internetowe. Jeśli jeden z dostawców łącza będzie miał awarię, będziesz dysponować drugą ścieżką alternatywną. Aby z niej skorzystać skonfiguruj dwa pojedyncze tunele IPsec na różnych interfejsach WAN. Stwórz interfejs agregacyjny oraz przypisz tunele VPN do tego interfejsu agregacyjnego. Następnie skonfiguruj routing oraz reguły firewalla wykorzystując do tego calu nowy interfejs agregacyjny. Dzięki temu upraszcza się konfiguracja (routing, firewall, NAT). Dodatkowo możesz skonfigurować algorytm dystrybucji ruchu - load-balancing dla tuneli IPsec: L3, L4, round-robin i redundant.

Źródło: Fortinet

FortiLink

Router FortiGate jest wyposażony w Switch Controller, który pozwala na zarządzanie switchami. FortiGate wymaga połączenia tylko do jednego FortiSwitcha, aby móc zarządzać pozostałymi przełącznikami w sieci LAN. Połączenie to nazywa się FortiLink (protokół należący do Fortinet). W każdym modelu FortiSwitch i FortiGate możesz znaleźć wyznaczone porty do tego zadania. Najczęściej są to ostatnie porty w przełącznikach. Protokół FortiLink zapewnia auto-discovery, konfigurację, aktualizację oprogramowania itp. Z jednego urządzenia FortiGate masz możliwość administracji większą liczbą urządzeń. FortiLink może użyć więcej niż jednego portu fizycznego, stworzyć LAG (Link Aggregation) lub MCLAG (Multichassis LAG).

Źródło: Fortinet

FortiLink oraz MCLAG można porównać do tradycyjnego stakowania switchy. Z taką różnicą, że wszystkie urządzenia Fortinet są zarządzane z jednego miejsca FortiGatea. Takie podejście ułatwia konfigurację, zarządzanie politykami bezpieczeństwa, a nawet aktualizację oprogramowania poszczególnych urządzeń w sieci.

Dobrze zaprojektowana infrastruktura IT będzie posiadać dużo różnych mechanizmów i technologii HA. Wprawdzie wiąże się to z większym nakładem finansowym, jednak daje pewność działania i spokój w każdym czasie. Sam musisz odpowiedzieć na pytanie, czy twoja infrastruktura IT jest odpowiednio zabezpieczona przed awarią?

Zgłoś się do nas - na początku przeprowadzimy audyt informatyczny a następnie dobierzemy odpowiednie rozwiązania aby usprawnić i wesprzeć funkcjonowanie Twojego biznesu.

Nasza oferta to bogata paleta usług informatycznych, świadczonych przez doświadczonych specjalistów IT w oparciu o najnowocześniejsze rozwiązania.

Całodobowy helpdesk, administracja serwerami czy usługi chmurowe? Zadzwoń do nas i dowiedz się co możemy Ci zaoferować.

Źródła:

- https://docs.fortinet.com

- FortiGate Infrastructure Study Guide

our

support.

An IT company, or IT firm, deals with information technology in a broad sense. This includes, among other things:

- Software design and development: An IT company can create custom applications for other companies or software products for the mass market. Depending on their specialization, these can include mobile applications, desktop applications, web applications, or embedded systems.

- Consulting services: An IT company often provides experts to advise on implementing new technologies, optimizing business processes, or selecting appropriate technological solutions.

- Cloud solutions: Many IT companies specialize in implementing and managing cloud solutions, such as data storage, application hosting, and data analysis platforms.

- IT security: Protection against cyberattacks, security audits, implementing security policies, and network monitoring are just some of the IT companies' responsibilities in this area.

- IT infrastructure management: In this area, a company may manage servers, databases, networks, and endpoints.

- Technical Support and Service: An IT company may provide support for its own products or general IT support for other companies, managing their technology on a daily basis.

- Training: Many IT providers also offer training in software use and secure technology use.

- Hardware Solutions: Some IT companies may also provide and configure computer, server, or network hardware.

Depending on their specialization and size, an IT company may offer one, several, or all of the above solutions. When choosing a provider, it's important to thoroughly understand their services and tailor them to your individual needs.

At Support Online, we have been supporting companies for years with

- comprehensive user support (both on-site and remotely),

- we service computers, phones, tablets, and related network issues,

- we specialize in server administration: Windows, Linux/Unix,

- we support virtualizers such as KVM, Hyper-V, VMWare, and Proxmox,

- we support cloud services, particularly solutions such as Azure, Microsoft 365, and AWS,

- we monitor servers and devices on the internet,

- we consult on development, DRP, and support the stability of your business in the IT layer.

If you're looking for a good IT company, Support Online is the right place to grow your business.

It's worth using an IT company like Support Online when:

- You plan to implement new technologies or software in your company.

- You need specialized technology consulting.

- You want to optimize existing IT processes.

- You struggle with digital security issues.

- You need support in managing your IT infrastructure.

- You lack internal resources or expertise to implement certain technology projects.

Using external IT experts can bring benefits in terms of saving time and resources, and ensuring high-quality solutions.

Hiring an IT company like Support Online offers several key benefits over an IT freelancer:

- Support from the entire team: An IT company has a full team of specialists, from DevOps specialists and Cyber Security Specialists to IT Helpdesk Specialists, who possess diverse skills and experience, enabling faster problem resolution and the implementation of more complex projects.

- Reliability and stability: IT companies have an established reputation and track record, which can translate into greater reliability and stability of services.

- Maintenance and support: An IT company can offer service contracts, warranties, and after-sales support, which may be more difficult to obtain from an individual freelancer.

- Resources: Companies have access to more resources, tools, and technologies that can accelerate and improve project execution.

- Long-term availability: The risk of a freelancer disappearing or changing careers is greater than the risk of a well-established company going out of business.

However, it's worth noting that the choice between a company and a freelancer depends on your specific needs and situation. If you value peace of mind and a quick response to unexpected problems, it is worth choosing an IT company such as Support Online.

Partnering with IT Support Online offers the following advantages:

- Professional IT outsourcing: The company guarantees high-quality IT outsourcing services for businesses of all sizes.

- Comprehensive IT support: IT Support Online provides comprehensive IT support that meets the diverse needs of businesses.

- Saves time and money: With our support, clients can focus on their core business activities while reducing the costs associated with information technology management.

- Serving a diverse range of businesses: The company specializes in serving both small and medium-sized enterprises and large corporations, demonstrating its flexibility and ability to adapt to diverse client needs.

- Leadership in IT outsourcing: The company is recognized as a leader in IT outsourcing, particularly in the Poznań and Warsaw regions.

By partnering with our company, IT Support Online, businesses can count on a high standard of service and professionalism at every stage of the relationship.